이번 문제의 경우 CTF 대회 초반 REV 문제로 출제되었으며, apk 파일로 배포되었다. 문제에서 언급했다시피 apk 파일 내에서 이미지 파일 자산이 어디에 저장이 되느냐 묻는 문제로 판단하였다.

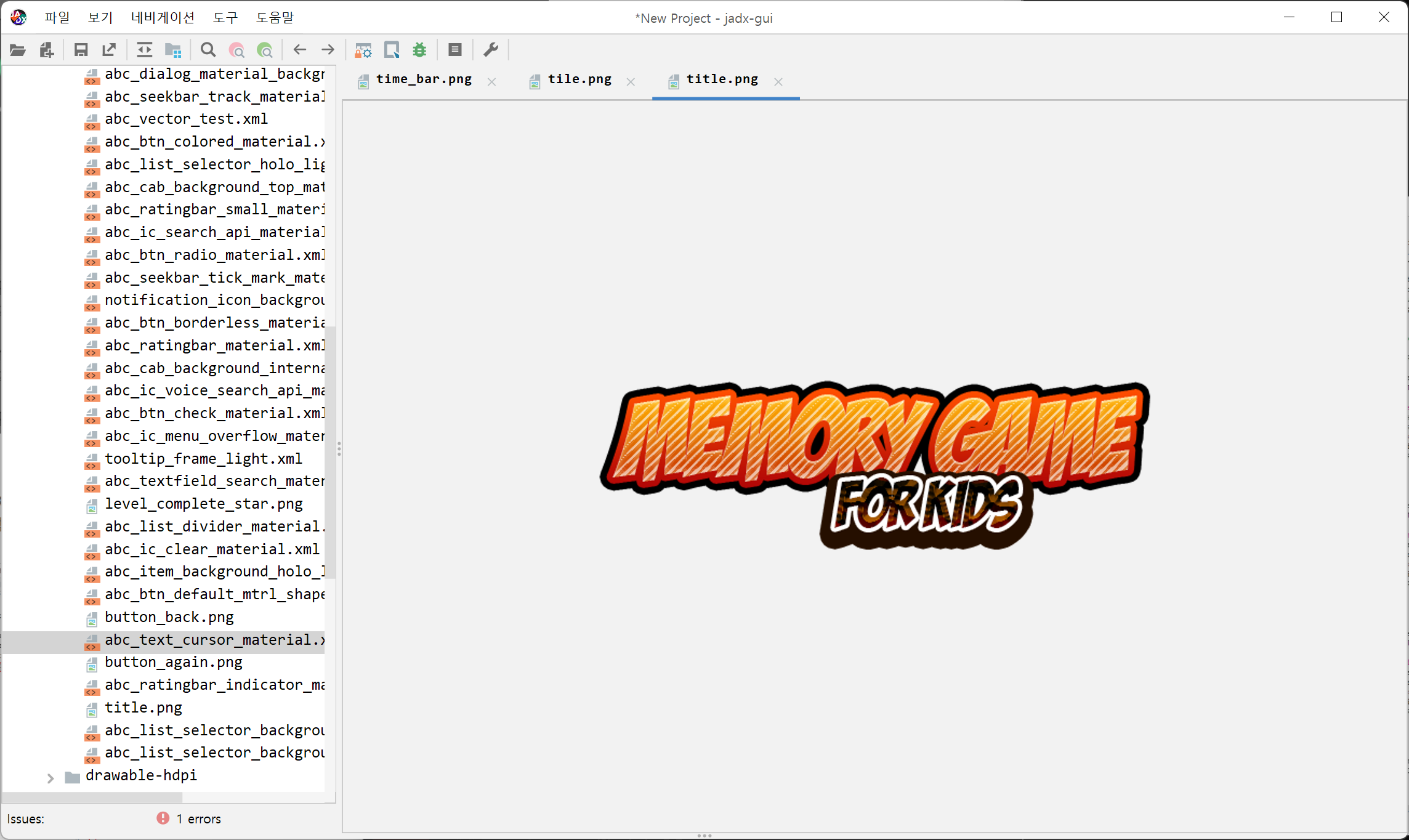

apk 파일을 설치하여 직접 어떤 어플리케이션인지 판단하고 진행해도 되지만, 문제 특성상 게임을 굳이 실행하지 않고 진행해도 되므로 jadx 툴을 사용하여 apk 파일을 분석 후 풀어보고자 하였다.

apk 파일 내 존재하는 이미지 파일들의 경로는 육안으로도 확인이 가능한데, 해당 파일 내 resource 폴더 내 res 폴더에 존재한다. 물론 apk 파일을 압축형식에서 unzip 을 하거나 다른 디컴파일 툴로 확인했을 시, resrouce 폴더는 보이지 않고 res 폴더만 존재하는 것을 확인할 수 있는데, resource 폴더는 jadx 툴에서 따로 보기 쉽게 분류해준 것이다.

문제에서 요구하는 이미지 자산이 저장되어있는 위치를 확인했으니, 이미지 파일들이 저장되어있는 곳들을 확인을 하면 flag 값이 확인된다는 추측이 가능하다.

초반에 혹시라도 해당되는 이미지 파일을 다른 곳에 저장했을까 생각되어 다른 곳들도 찾아보았으나 확인하지 못하였고, apk 파일 내에서 flag 라는 이름의 코드도 찾아볼 수 없었다. 그렇기에 문제를 다시 읽고 이미지 파일들이 저장된 곳을 확인해 해당 flag 값을 확인할 수 있었다.

grey{th1s_1s_dr4w4bl3_bu7_e4s13r_t0_7yp3}

'Write-Up > 2022-GreyCat_CTF' 카테고리의 다른 글

| GreyCat CTF 2022 - [RE] flappy-js (0) | 2022.06.13 |

|---|